Cisco-Firewall-Krise zwingt zum Umdenken in der IT-Sicherheit

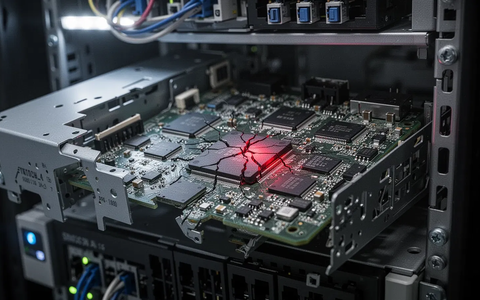

09.03.2026 - 00:00:11 | boerse-global.deDie traditionelle Netzwerk-Absicherung steht vor dem Kollaps. Nach der Offenlegung Dutzender schwerer Sicherheitslücken bei Cisco-Firewalls Anfang März 2026 ist klar: Die Ära des vertrauenswürdigen Netzwerk-Perimeters ist endgültig vorbei. Angreifer können nun die Verwaltungssysteme der Schutzschilde selbst übernehmen.

Die IT-Sicherheitsbranche erlebt einen historischen Wendepunkt. Am 4. und 5. März 2026 veröffentlichte der Netzwerk-Riese Cisco Notfall-Patches für 48 Schwachstellen in seiner Firewall-Produktfamilie. Darunter sind zwei kritische Lücken mit der höchsten Gefahrenstufe 10.0. Sie ermöglichen es Angreifern, die Authentifizierung komplett zu umgehen und root-Zugriff auf das Secure Firewall Management Center zu erlangen – die Schaltzentrale der gesamten Unternehmenssicherheit.

Warum 73% der deutschen Unternehmen auf Cyberangriffe nicht vorbereitet sind, zeigen die aktuellen Sicherheitslücken bei Netzwerk-Infrastrukturen deutlich. Dieser kostenlose Leitfaden unterstützt Sie dabei, Ihre IT-Sicherheit mit einfachen Maßnahmen proaktiv zu stärken. IT-Sicherheit ohne teure Investitionen verbessern

Der Perimeter wird zum Einfallstor

Die Illusion einer undurchdringlichen Netzwerkgrenze ist zerbrochen. Die kritischsten Lücken, CVE-2026-20079 und CVE-2026-20131, betreffen die webbasierte Verwaltungsoberfläche. Ein nicht authentifizierter Angreifer kann sich dort vollen Zugriff verschaffen, entweder durch einen fehlerhaften Systemprozess oder durch das Einschleusen manipulierter Java-Objekte.

Die Konsequenzen sind verheerend. Mit Root-Rechten auf der Management-Konsole könnte ein Angreifer laut Experten Firewall-Regeln stillschweigend ändern, Intrusion-Prevention-Systeme abschalten und bösartige Konfigurationen global aufspielen. Besorgniserregend: Cisco bestätigte zeitgleich, dass hochsophistizierte Angreifer bereits separate Schwachstellen in seiner Catalyst SD-WAN Manager-Infrastruktur ausnutzen. Edge-Geräte sind derzeit das primäre Ziel fortgeschrittener Cyber-Angriffe.

Warum die alte Segmentierung versagt

Das Scheitern der Firewall-Architektur hat tiefere Ursachen als nur Softwarefehler. Es ist ein grundlegendes Design-Problem. Herkömmliche Firewalls arbeiten mit statischen Regeln auf Basis von IP-Adressen. Ist ein Gerät oder Nutzer erst einmal im internen Netzwerk, erhält es oft breiten Zugriff auf Ressourcen.

Eine aktuelle Bedrohungsanalyse vom März 2026 des Cybersicherheits-Unternehmens Zero Networks zeigt das fatale Risiko: 71 Prozent des unternehmerischen Cyber-Risikos laufen über nur vier administrative Protokolle: SMB, RDP, WinRM und RPC. Herkömmliche Firewall-Richtlinien sind zu grob, um diese privilegierten Protokolle in hybriden Umgebungen wirksam zu kontrollieren.

„Regeln, die Remote-Desktop-Zugriff innerhalb eines Server-Netzwerks pauschal erlauben, schaffen riesige Vertrauenszonen“, erklärt ein Sicherheitsexperte. Gelangt ein Angreifer durch kompromittierte Zugangsdaten oder Geräteschwachstellen in diesen Bereich, erbt er diese weitreichenden Zugangspfade. Die laterale Bewegung im Netzwerk, die Verbreitung von Ransomware und das dauerhafte Einrichten von Zugängen werden so enorm erleichtert – ohne den Einsatz komplexer KI-Werkzeuge oder Zero-Day-Exploits.

Hacker nutzen psychologische Schwachstellen und technische Lücken gnadenlos aus, um tief in Unternehmensnetze einzudringen. In dieser 4-Schritte-Anleitung erfahren Sie, wie Sie eine erfolgreiche Abwehr gegen aktuelle Hacker-Methoden und Phishing-Angriffe aufbauen. Kostenlosen Anti-Phishing-Guide sichern

Die Branche wendet sich Zero Trust zu

Die eskalierenden Risiken lösen einen massiven Strategiewechsel hin zu Zero-Trust-Architekturen aus. Dies war ein zentrales Thema auf der Morgan Stanley Technology-Konferenz am 2. März 2026. Führungskräfte des Cloud-Security-Anbieters Zscaler betonten die fundamentale Unvereinbarkeit traditioneller Firewalls mit modernen Cloud-Workloads.

Virtuelle Firewalls in Cloud-Rechenzentren seien höchst problematisch und komplex, da sie veraltetes, IP-basiertes Routing nutzen. Die Branche bewege sich stattdessen rasch zu identitätsbasierten Sicherheitsmodellen. Im Zero-Trust-Modell wird der Netzwerkperimeter aufgelöst. Vertrauen wird nie implizit aufgrund des Netzwerkstandorts gewährt, sondern fortlaufend anhand von Echtzeit-Signalen wie Nutzeridentität, Verhaltenskontext und Geräteintegrität überprüft.

Finanzanalysten beobachten, dass KI-Workloads und Datensouveränität diesen Übergang beschleunigen. Der Bedarf an granularer Mikrosegmentierung und Data-Loss-Prevention macht Zero Trust von einem strategischen Ziel zu einer unmittelbaren operativen Notwendigkeit. Marktdaten zeigen bereits deutliche Umsatzsteigerungen bei Plattformen, die Nutzer direkt mit Anwendungen verbinden, anstatt ihnen Zugang zum gesamten Unternehmensnetz zu gewähren.

Ausblick: Das Ende der Firewall-Ära

Die Abhängigkeit von traditionellen Firewalls und VPNs wird in den nächsten drei bis fünf Jahren voraussichtlich stark abnehmen. Network Digital Twins und automatisierte Mikrosegmentierung werden zum Standard werden, um strikte Zugriffsrichtlinien ohne Betriebsunterbrechungen durchzusetzen.

Kurzfristig steht die Industrie vor einem Wettlauf gegen die Zeit, die kritischen Lücken an der Netzwerkkante zu schließen. Die langfristige Lösung erfordert jedoch die Abkehr vom Konzept eines vertrauenswürdigen internen Netzwerks. Angreifer automatisieren ihre Angriffsketten und zielen gezielt auf Management-Systeme. Unternehmen, die keine kontinuierliche, identitätsbasierte Überprüfung einführen, werden ihre Netzwerke nicht mehr verteidigen können – egal wie viele Firewalls sie einsetzen.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.