NVIDIA und Linux-Kernel schließen kritische Sicherheitslücken

27.03.2026 - 00:00:27 | boerse-global.deWährend NVIDIA seine Grafiktreiber nachbessert, warnen Forscher vor gefährlichen Patches-Lücken in Unternehmen. In der letzten Märzwoche 2026 rückten Sicherheitsupdates für Hardware-Treiber in den Fokus. Gleichzeitig zeigt ein neuer Report: Jedes fünfte Unternehmensgerät bleibt trotz Schutzsoftware verwundbar.

Warum 73% der deutschen Unternehmen auf Cyberangriffe nicht vorbereitet sind und neue Gesetze die Lage verschärfen, erklären IT-Experten in diesem Report. Stärken Sie Ihre IT-Sicherheit mit einfachen Maßnahmen und schützen Sie Ihr Unternehmen ohne Budget-Explosion. Experten-Report mit effektiven Strategien kostenlos herunterladen

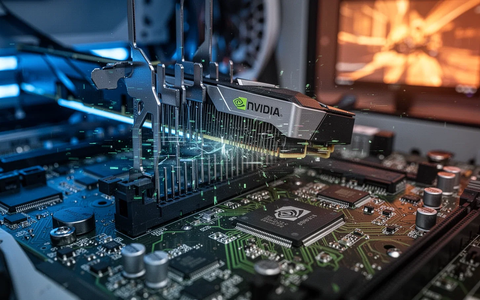

NVIDIA schließt Lücken in kritischen Grafiktreibern

Am 24. März brachte der Chiphersteller das RTX Driver Release 595.97 für Windows-Systeme heraus. Dieses als besonders stabil ausgelegte Update für Enterprise-Kunden enthält entscheidende Sicherheitsverbesserungen. Sie sollen verhindern, dass Angreifer über die GPU-Treiber unerlaubt Code ausführen oder Berechtigungen erweitern können.

Für Unternehmen ist das Update essenziell. Die speziellen Enterprise-Treiber durchlaufen strengere Tests, da Ausfälle in kritischen Workstations hohe finanzielle Verluste bedeuten. Experten betonen: Moderne Grafikkarten haben tiefen Zugriff auf Systemressourcen und sind damit ein lohnendes Ziel für Angreifer. Ein aktueller Treiber ist daher eine zentrale Verteidigungsschicht.

Linux-Kernel: Fehler in WLAN-Treibern bedrohen Millionen Geräte

Einen Tag später, am 25. März, meldeten die Maintainer des Linux-Kernels die Schwachstelle CVE-2026-23325. Der Fehler in den weit verbreiteten MediaTek WLAN-Treibern mt76 und mt7996 ermöglicht potenziell das Auslesen von Speicherbereichen. Grund ist eine fehlende Längenprüfung bei der Verarbeitung von Netzwerk-Frames.

Betroffen ist eine riesige Bandbreite an Hardware – vom Consumer-Laptop bis zum industriellen IoT-Gerät. Zusätzlich wurden weitere kritische Lücken bekannt, darunter eine Schwachstelle im Sicherheitsmodul AppArmor (CVE-2026-23268). Sie könnte in Shared Hosting-Umgebungen lokalen Nutzern privilegierte Rechte verschaffen. Administratoren von Ubuntu, Debian und SUSE sollten die Kernel-Patches umgehend einspielen.

Studie offenbart fatale Trägheit bei Sicherheitsupdates

Diese akuten Probleme unterstreichen die alarmierenden Ergebnisse des 2026 Resilience Risk Index. Der Report der Firma Absolute Security zeigt: Rund 20 Prozent aller Unternehmensgeräte sind trotz installierter Sicherheitssoftware nicht ausreichend geschützt.

Der Hauptgrund ist eine eklatante Verzögerung beim Einspielen von Patches. Kritische Windows-Updates brauchen in Unternehmen im Schnitt 127 Tage, bis sie installiert sind. Das eröffnet Angreifern ein riesiges Zeitfenster. Selbst vorhandene Verwundbarkeits-Scanner helfen oft nicht: 24 Prozent dieser Systeme arbeiten außerhalb der Compliance-Vorgaben.

Angesichts der Zunahme von gezielten Hacker-Methoden und Rekord-Schäden in deutschen Unternehmen ist eine proaktive Abwehr unverzichtbar. Dieser Experten-Guide bietet eine 4-Schritte-Anleitung, um Ihre Organisation wirksam vor Phishing-Attacken und Schadprogrammen zu schützen. Anti-Phishing-Paket für Unternehmen jetzt gratis sichern

„Die Ausfallzeiten nach einem Cyberangriff sind vermeidbar“, sagt Absolute-CEO Christy Wyatt. Die Branche habe sich zu sehr auf Erkennung konzentriert und vernachlässige, dass Schutzmaßnahmen auch permanent funktionsfähig bleiben müssen.

KI entdeckt Schwachstellen – das Wettrennen beschleunigt sich

Die Zukunft der Cybersicherheit wird von künstlicher Intelligenz geprägt. KI-Agenten können inzwischen kritische Sicherheitslücken wie Remote Code Execution (RCE) finden – sogar ohne Zugriff auf den Quellcode. Das dürfte die Zahl der entdeckten und gemeldeten Schwachstellen in den kommenden Monaten weiter in die Höhe treiben.

Behörden wie die US-Cybersicherheitsbehörde CISA verschärfen den Druck. Sie listen aktiv ausgenutzte Schwachstellen und geben strikte Fristen für die Behebung vor, ein Modell, das auch für die Privatwirtschaft empfohlen wird.

Für IT-Abteilungen wird die Priorität klar: Sie müssen ihre Patch-Prozesse straffen und automatisieren. Das Ziel ist ein Modell, in dem Schwachstellen nicht nur schneller gefunden, sondern auch behoben werden, bevor sie in groß angelegten Angriffen ausgenutzt werden können. Der Wettlauf zwischen Angreifern und Verteidigern hat eine neue Runde erreicht.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.