Phishing-Betrüger nutzen Bauakten für perfide Bauamt-Masche

21.03.2026 - 06:31:58 | boerse-global.deEine neue Welle gezielter Phishing-Angriffe nutzt öffentliche Bauakten, um Behördenmitarbeiter zu imitieren. Betrüger fordern mit täuschend echten Rechnungen Gebühren für Bau- und Baugenehmigungen. Die Polizei warnt vor dieser hochgefährlichen, bundesweiten Betrugswelle, die selbst aufmerksame Bürger und Unternehmen täuscht.

Bauherren im Visier der Datenjäger

Die Warnung folgt einer bundesweiten Empfehlung des FBI Internet Crime Complaint Center (IC3). Cyberkriminelle setzen nicht mehr auf Massenmails, sondern auf datengetriebene Social-Engineering-Taktiken. Sie durchforsten öffentliche Akten auf Gemeinde-Websites. So erhalten sie echte Grundstücksadressen, offizielle Vorgangsnummern und die Namen realer Sachbearbeiter. Diese Details verleihen ihren betrügerischen Zahlungsaufforderungen eine gefährliche Glaubwürdigkeit.

Angesichts immer raffinierterer Social-Engineering-Methoden stehen viele Unternehmen vor neuen Sicherheitsherausforderungen. Dieser Experten-Guide zeigt in 4 Schritten, wie Sie Ihre Organisation wirksam vor Phishing-Attacken und modernen Hacker-Methoden schützen. In 4 Schritten zur erfolgreichen Hacker-Abwehr

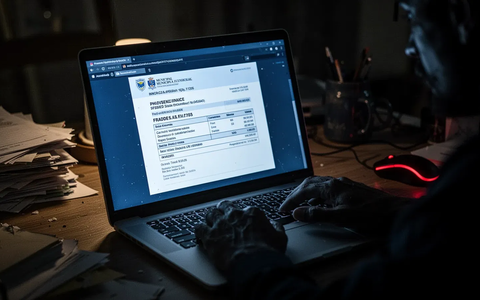

Die E-Mails sind akribisch gestaltet. Sie verwenden professionelle Sprache, Formatierungen und Bilder, die mit echten Behördenkommunikationen übereinstimmen. Im Visier haben die Täter Privatpersonen und Unternehmen mit aktuellen oder kürzlich gestellten Anträgen für Bau- und Flächennutzungsgenehmigungen – also genau dann, wenn die Antragsteller mit Behörden in Kontakt erwarten.

Drucktaktik mit gefälschten Rechnungen

Der Kern des Betrugs ist eine gefälschte Rechnung oder Gebührenforderung. Die Täter schicken unaufgefordert E-Mails, die einen offenen Betrag, eine Bearbeitungsgebühr oder eine compliance-bezogene Zahlung behaupten. Um Druck aufzubauen, drohen die Nachrichten oft mit Verzögerungen, Strafen oder sogar der Ablehnung des Genehmigungsverfahrens bei nicht sofortiger Zahlung.

Die Timing ist strategisch: Sie orientiert sich an den realen Projektzeitplänen der Opfer. Die gezielte Verwendung korrekter Projekt-Details spielt mit dem Vertrauen der Opfer in die Routineabläufe der Behörden. Doch wie kann man sich schützen?

Zahlungsmethoden als entscheidender Hinweis

Ein zentrales Warnsignal ist die geforderte Zahlungsmethode. Behörden nutzen in der Regel formelle und sicere Zahlungsportale. Die Betrüger hingegen fordern Überweisungen, Peer-to-Peer-Zahlungs-Apps oder Kryptowährungen. Diese Methoden sind für Kriminelle attraktiv, weil sie schwer zurückzuverfolgen und kaum rückgängig zu machen sind.

Oft enthalten die E-Mails eine PDF-Rechnung, die offiziell aussieht. Um eine Überprüfung zu verhindern, bestehen die Täter häufig darauf, die Korrespondenz ausschließlich per E-Mail zu führen – angeblich aus Gründen der Nachvollziehbarkeit. Dies ist eine bewusste Taktik, um das Opfer davon abzuhalten, direkt beim zuständigen Amt anzurufen.

Bundesweite Bedrohung durch ausgenutzte Transparenz

Die jüngste Warnung kam aus Coon Rapids, Minnesota. Bundesbehörden bestätigen jedoch ähnliche Fälle in mehreren Bundesstaaten. Das FBI veröffentlichte seine Warnung bereits um den 9. März 2026. Lokale Verwaltungen von Virginia bis Kalifornien haben in den letzten Monaten vergleichbare Hinweise ausgegeben.

Ob CEO-Fraud oder gefälschte Rechnungen – Kriminelle nutzen psychologische Schwachstellen gezielt aus, um Mitarbeiter zu manipulieren. Erfahren Sie in diesem kostenlosen Report, warum Phishing-Angriffe aktuell so erfolgreich sind und wie Sie sich effektiv dagegen wehren. 7 psychologische Todsünden der Hacker-Abwehr entdecken

Die Wirksamkeit des Betrugs liegt in der Ausnutzung von Transparenz. Die öffentlichen Akten, die eigentlich der Rechenschaftspflicht dienen, werden als Waffe eingesetzt. Täter nutzen E-Mail-Domains, die auf den ersten Blick offiziell aussehen, es aber nicht sind. In einigen Fällen verwenden sie sogar "Spoofing"-Techniken, bei denen die betrügerische E-Mail von einer echten Behördenadresse zu stammen scheint.

Expertenrat: Immer prüfen, niemals blind zahlen

Cybersicherheitsexperten und Strafverfolgungsbehörden betonen: Verifikation ist der beste Schutz. Die wichtigste Empfehlung des FBI lautet, Zahlungsaufforderungen immer durch einen Anruf bei der zuständigen Behörde zu überprüfen. Nutzen Sie dafür die Telefonnummer von der offiziellen Website – niemals eine aus der verdächtigen E-Mail.

Prüfen Sie die Absenderadresse genau auf Tippfehler oder Unregelmäßigkeiten in der Domain. Verlassen Sie sich nie allein auf offiziell aussehende Briefköpfe, Siegel oder echte Namen. Unternehmen sollten interne Kontrollen einführen, etwa einen Vier-Augen-Prinzip für unerwartete Überweisungen.

Die Ära der leicht erkennbaren Phishing-Mails geht zu Ende. Sie wird abgelöst von einer gefährlicheren Landschaft, in der Kriminelle ihre Hausaufgaben machen, um ihre Imitationen nahezu perfekt zu gestalten. Für Bürger und Unternehmen bleibt nur eine dauerhafte Wachsamkeit und der Grundsatz: Vertrauen ist gut, Überprüfung ist besser.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.