Infostealer-Welle nutzt gekaperte Websites und gefälschte CAPTCHAs

17.03.2026 - 03:21:26 | boerse-global.deEine hochsophistizierte Angriffswelle mit Infostealer-Malware hat diese Woche Hunderte legitime WordPress-Seiten kompromittiert. Die Angreifer nutzen raffinierte Social-Engineering-Tricks, um Nutzer zur Ausführung schädlicher Befehle zu verleiten – und umgehen so traditionelle Sicherheitsbarrieren.

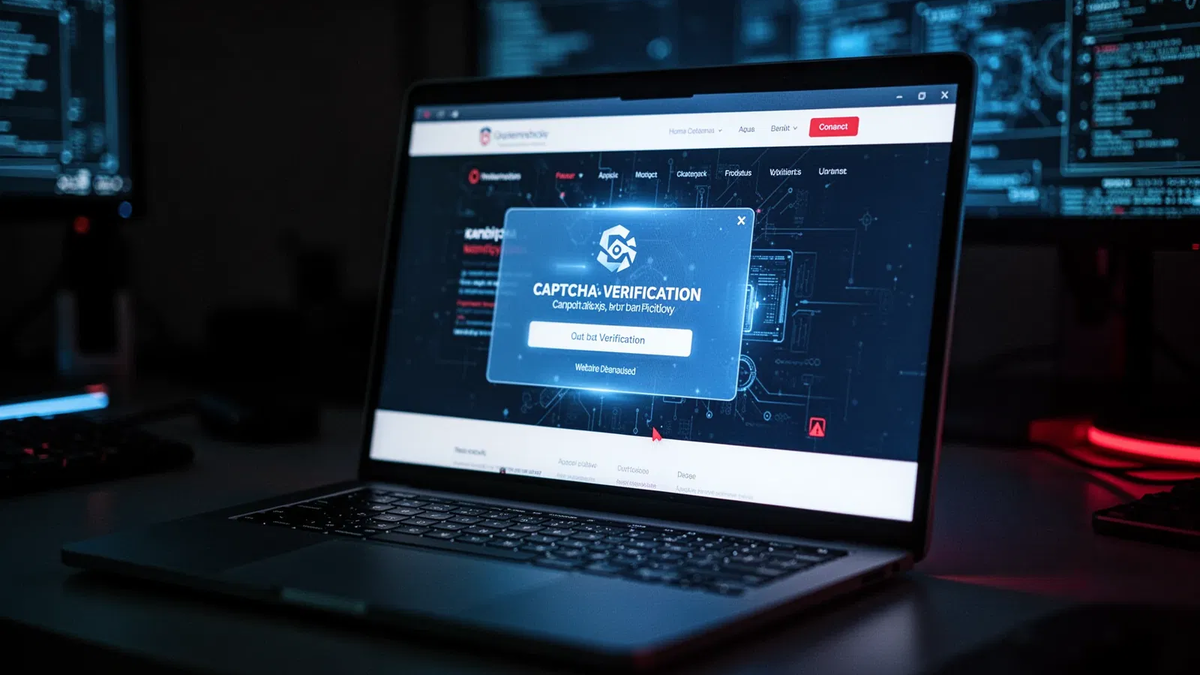

Die Taktik: Gefälschte Verifizierung und „ClickFix“

Moderne Infostealer-Angriffe zielen zunehmend auf die psychologischen Schwachstellen von Mitarbeitern ab, um Sicherheitsbarrieren zu umgehen. Wie Sie Ihr Unternehmen mit einer gezielten 4-Schritte-Anleitung vor Phishing-Attacken und raffinierten Hacker-Methoden schützen, erfahren Sie in diesem Experten-Guide. In 4 Schritten zur erfolgreichen Hacker-Abwehr

Der Motor dieser beispiellosen Diebstahlkampagne ist eine als „ClickFix“ bekannte Methode. Wie mehrere Cybersicherheitsunternehmen am 16. März 2026 berichteten, haben Angreifer über 250 WordPress-Websites in mindestens zwölf Ländern gehackt. Darunter sind regionale Nachrichtenportale, Unternehmensverzeichnisse und sogar politische Kampagnenseiten.

Besucht ein Nutzer eine infizierte Seite, erscheint ein täuschend echtes, gefälschtes CAPTCHA. Statt Bilder zu identifizieren, wird der Besucher aufgefordert, einen speziellen Befehl zu kopieren und in das Windows-Ausführen-Fenster oder das macOS-Terminal einzufügen. Dieser Befehl enthält verschleierten Code, der einen speicherresidenten Schadcode-Lader startet. Da dieser fast vollständig im Arbeitsspeicher operiert und legitime Systemprozesse nutzt, hinterlässt er kaum Spuren und entgeht so klassischer Virensoftware.

Angriffe zielen jetzt gezielt auf Windows und macOS

Während Infostealer lange eine Windows-Domäne waren, dokumentieren die aktuellen Berichte eine klare Ausweitung. Bei Windows-Nutzern wird häufig der bekannte Vidar-Infostealer verbreitet, aber auch neue Varianten wie „Impure Stealer“ oder „VodkaStealer“, die fortschrittliche Erkennungsvermeidung nutzen.

Für macOS-Nutzer wird die ClickFix-Methode zur „InstallFix“-Variante adaptiert. Angreifer klonen dazu Installationsseiten beliebter KI-Entwicklerwerkzeuge, etwa „Claude Code“. Der angebliche Installationsbefehl lädt stattdessen einen Schadscript, der den MacSync- oder Amatera-Infostealer einschleust. Diese Programme erbeuten systematisch Passwörter, Keychain-Daten, Autofill-Informationen und Krypto-Wallet-Seed-Phrasen – und übertragen den Angreifern so die vollständige digitale Identität des Opfers.

Die Industrialisierung des Identitätsdiebstahls

Das Ausmaß zeigt die zunehmende Industrialisierung dieser Cyberkriminalität. Die koordinierte Kompromittierung Hunderter unabhängiger WordPress-Instanzen deutet auf hochautomatisierte Prozesse organisierter Banden hin. Die gestohlenen Daten fließen in den breiteren Cybercrime-Markt: Die Malware-Entwickler vermieten ihre Infrastruktur als Malware-as-a-Service (MaaS), während Initial-Access-Broker die Zugangsdaten in Untergrundforen verkaufen.

Ransomware-Kartelle und staatliche Akteure kaufen diese legitim wirkenden Zugänge häufig auf. Da die Angreifer mit echten – wenn auch gestohlenen – Anmeldedaten in Unternehmensnetzwerke einsteigen, bleibt dieser erste Zugriff von herkömmlichen Perimeter-Verteidigungen oft unbemerkt.

Warum auch Zwei-Faktor-Authentifizierung versagt

Angesichts der rasanten Professionalisierung von Cyberkriminellen und neuer Gesetze stehen viele Unternehmen vor massiven Sicherheitsherausforderungen. Dieser kostenlose Report enthüllt effektive Strategien, wie Sie Ihre IT-Infrastruktur proaktiv stärken und sich ohne hohe Investitionen gegen aktuelle Bedrohungen wappnen. Experten-Report: Cyber Security Strategien sichern

Die moderne Infostealer-Malware stellt grundlegende Sicherheitsmodelle infrage. Zwar schützt eine Multi-Faktor-Authentifizierung (MFA) vor dem Einsatz gestohlener Passwörter. Doch die Stealer erbeuten auch aktive Sitzungs-Cookies und Authentifizierungstokens, die nach erfolgreicher MFA-Eingabe generiert werden.

Mit diesen Cookies können Angreifer die aktive Web-Sitzung des Nutzers klonen. Sie authentifizieren sich so als der legitime Benutzer und umgehen die MFA-Anforderung komplett. Das gewährt ihnen uneingeschränkten Zugang zu Cloud-Dashboards, Admin-Panels und firmeninternen SaaS-Plattformen.

Da die ClickFix- und InstallFix-Methoden auf die freiwillige Ausführung von Befehlen durch den Nutzer setzen, bieten selbst phishing-resistente Hardware-Sicherheitsschlüssel nur begrenzten Schutz. Experten fordern daher einen Fokus auf verhaltensbasierte Endpoint Detection and Response (EDR)-Lösungen, die Anomalien wie unerwartete Skriptausführungen erkennen.

Gefahrenabwehr: Was Unternehmen und Nutzer tun können

Die Angreifer passen ihre Köder ständig an. Die jüngsten Attacken über gefälschte KI-Tool-Installationen zeigen, dass Kriminelle Technologietrends genau beobachten, um neue, vertrauensselige Nutzergruppen zu finden.

Unternehmen sollten den Zugriff auf Kommandozeilen für Standardnutzerkonten beschränken und Konfigurationsprofile nutzen, die unautorisierte Skriptausführungen unterbinden. Bedingte Zugriffsrichtlinien, die anomale Anmeldeorte oder unbekannte Geräte markieren, können kompromittierte Konten früh identifizieren.

Für Privatnutzer ist Wachsamkeit das A und O. Sicherheitsexperten raten, Software ausschließlich von offiziellen Hersteller-Websites oder verifizierten Paketmanagern zu installieren. Angesichts der wachsenden Raffinesse der Infostealer wird die Kombination aus kontinuierlicher Sicherheitsschulung und verhaltensbasierter Überwachung entscheidend sein, um sich gegen die nächste Generation des Identitätsdiebstahls zu wappnen.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.